Мережі

| Сайт: | Навчально-інформаційний портал НУБіП України |

| Курс: | Інформаційні технології (КН). Ч1 ☑️ |

| Книга: | Мережі |

| Надруковано: | Гість-користувач |

| Дата: | пʼятниця, 20 березня 2026, 12:58 |

1. Комп'ютерні мережі

Мережі − це системи, що формуються каналами. Наприклад, дороги, що з'єднують групи людей, формують фізичну мережу. Зв'язки між вами і вашими друзями формують вашу особисту мережу. Веб-сайти, сторінки яких дозволяють окремим користувачам зв'язуватися один з одним, називаються соціальними мережами.

Ми використовуємо мережі щодня у таких формах:

- система доставки пошти;

- телефонна система;

- система громадського транспорту;

- корпоративна комп'ютерна мережа;

- Інтернет.

Мережі дозволяють обмінюватися інформацією і використовувати різні методи контролю над способом її передачі. Дані по мережі передаються з одного пункту до іншого, іноді різними шляхами, і зрештою доставляються в необхідний пункт призначення. Наприклад, система громадського транспорту являє собою мережу, аналогічну комп'ютерній. Автомобілі, вантажівки та інші транспортні засоби «подорожують» мережею так само, як повідомлення. Кожен водій визначає початкову (вихідний комп'ютер) і кінцеву (комп'ютер призначення) точки. У цій системі діють правила: знаки зупинки і світлофори контролюють переміщення транспортного потоку від вихідного пункту до пункту призначення. У комп'ютерній мережі також діють правила для керування потоком даних між вузлами мережі.

Вузол − це будь-який пристрій, що відправляє та отримує інформацію з мережі. Окремі пристрої можуть служити або як вузли, або як периферійні пристрої. Наприклад, принтер, підключений до ноутбука, який у свою чергу підключений до мережі, виступає як периферійний пристрій. Якщо ж принтер підключений до мережі безпосередньо, він функціонує як вузол.

До мережі можна підключити різні типи пристроїв:

- настільні комп'ютери;

- ноутбуки;

- планшетні комп'ютери;

- смартфони;

- принтери;

- файлові сервери і сервери друку;

- ігрові консолі;

- домашні пристрої.

Комп'ютерні мережі використовуються по всьому світу в організаціях, школах, державних установах і вдома. Багато мереж підключені один до одного через Інтернет, що дозволяє обмінюватися різними типами ресурсів і даних:

- послугами (наприклад, друк або сканування);

- ємністю системи зберігання на знімних пристроях (таких як жорсткі диски або оптичні);

- застосунками (наприклад базами даних);

- інформацією, що зберігається на інших комп'ютерах;

- документами;

- календарем (наприклад, синхронізуючи їого між комп'ютером і смартфоном).

Мережні пристрої для підключень і передачі інформації можуть використовувати різні типи середовища передачі даних:

- мідні кабелі - застосовуються електричні сигнали;

- волоконно-оптичні кабелі - застосовуються світлові імпульси;

- бездротові підключення - застосовуються радіосигнали, інфрачервона технологія та супутниковий зв'язок.

2. Переваги використання комп'ютерних мереж

Переваги мережних комп'ютерів та інших мережних пристроїв полягають, зокрема, у зниженні витрат і підвищенні продуктивності роботи. У мережі можливо спільне використання ресурсів, що дозволяє скоротити дублювання і пошкодження даних.

Потрібно менше периферійних пристроїв

На рисунку 1 показано, що багато пристроїв можна підключати до мережі. Не обов'язково встановлювати окремий принтер або пристрій резервного копіювання для кожного підключеного до мережі комп'ютера. Встановлюють кілька принтерів у центральному місці, а потім відкривають до них спільний доступ для користувачів мережі. Всі користувачі мережі відправляють завдання на друк до центрального принтера, що керує такими запитами. Сервер друку може розподіляти ці завдання між декількома принтерами або створювати черги, якщо потрібно використовувати певний принтер.

Розширення можливостей зв'язку

Мережі надають кілька різних засобів спільної роботи, які можна використовувати для обміну інформацією між користувачами. До таких засобів спільної роботи належать електронна пошта, форуми та чати, голосова пошта та відеозв'язок, а також система обміну миттєвими повідомленнями. За допомогою цих засобів користувачі можуть установлювати зв'язок з друзями, родичами і колегами.

Запобігання дублюванню і пошкодженню файлів

Сервер управляє мережними ресурсами. Він зберігає дані та відкриває до них спільний доступ для користувачів мережі. Конфіденційні дані й дані особистого характеру можна захистити, надавши до них доступ тільки користувачам, які мають відповідний дозвіл. У такому випадку використовують програмне забезпечення для відстеження документів, щоб запобігти перезапису або зміні користувачами файлів, доступ до яких у цей час здійснюють інші користувачі.

Ліцензування, що забезпечує зниження витрат

Ліцензування застосунків на кожному комп'ютері може виявитися досить дорогим. Багато постачальників програмного забезпечення надають ліцензії для корпоративних мереж, за допомогою яких можна значно скоротити вартість програмного забезпечення. Такі корпоративні ліцензії дозволяють групі користувачів або цілій організації використовувати даний застосунок, сплативши його тільки раз.

Централізація адміністрування

Централізація адміністрування дозволяє скоротити кількість фахівців, необхідних для керування пристроями і даними в мережі, звільняючи цінний час співробітників і забезпечуючи зниження витрат. Окремим користувачам мережі не потрібно управляти своїми даними і пристроями. Один адміністратор може контролювати дані, пристрої та дозвіл користувачів мережі. При цьому спрощується процес резервного копіювання даних, оскільки дані зберігаються централізовано.

Економія ресурсів

Обробка даних може бути розподілена між декількома комп'ютерами, що дозволяє запобігти перевантаженню комп'ютерів завданнями обробки.

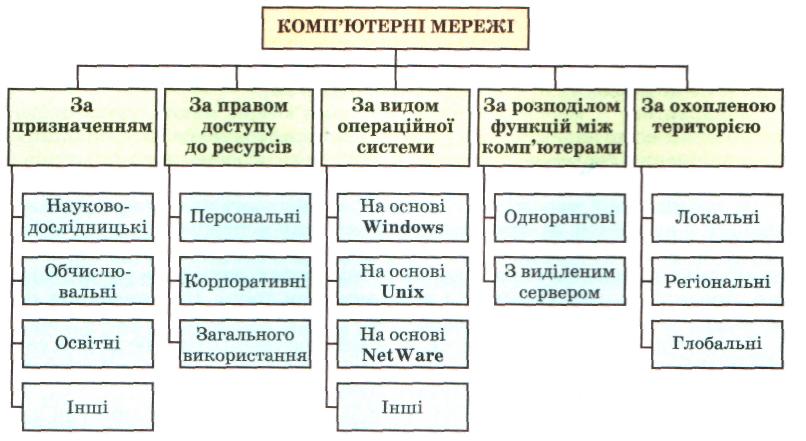

3. Класифікація мереж

Мережі даних продовжують розвиватися з точки зору складності, проектування та сфер їх використання. Комп'ютерні мережі відрізняються такими специфічними характеристиками:

- сферою обслуговування;

- способом зберігання даних;

- способом керування ресурсами;

- способом організації мережі;

- типами використовуваних мережних пристроїв;

- типами носіїв, використовуваних для підключення пристроїв.

Різним типам мереж призначаються різні описові імена. Окремо взята мережа, як правило, покриває один географічний регіон, надаючи послуги та програми користувачам, які є членами загальної організаційної структури. Мережа такого типу називається локальною (LAN). Локальна мережа, в свою чергу, сама може складатися з декількох локальних мереж.

Усі локальні мережі, що входять до складу LAN, знаходяться під керуванням однієї адміністративної групи. Ця група застосовує до мережі політику безпеки і контролю доступу. У даному контексті слово «локальна» позначає скоріше узгоджене керування, ніж фізичне розміщення мереж близько одна до одної. Пристрої в локальній мережі можуть розміщуватися поряд, дуже близько, але ця умова не носить обов'язковий характер.

Локальна мережа (LAN) може являти собою невелику окрему локальну мережу, розгорнуту вдома або в офісі. З часом визначення локальних мереж (LAN) стало поширюватися на взаємно підключенні локальні мережі, що складаються з декількох сотень пристроїв, встановлених в різних будівлях і місцях розташування.

Глобальна мережа (Wide Area Network − WAN) підключає кілька мереж меншого розміру, таких як мережі LAN, що знаходяться в різних географічних місцях. Найпоширенішим прикладом мережі WAN є Інтернет. Інтернет − це велика мережа WAN, що складається з мільйонів мереж LAN. Технологія WAN також використовується для підключення корпоративних або дослідницьких мереж. Для підключення до глобальної мережі застосовуються постачальники телекомунікаційних послуг.

4. Технології організації мереж

- Потік даних

Під час передачі даних з комп'ютерної мережі вони розбиваються на невеликі фрагменти, які називаються пакетами. Кожен пакет містить інформацію про адресу джерела і призначення. Пакет разом з інформацією про адреси називається кадром. Він також містить інформацію, що описує порядок повторного складання всіх пакетів у точці призначення. Пропускна здатність визначає кількість пакетів, які можна передати протягом фіксованого періоду часу.

Пропускна здатність вимірюється в бітах на секунду і, як правило, передається в одній з таких одиниць вимірювання:

- біт/с- біт в секунду;

- Кбіт/с- кілобіт на секунду;

- Мбіт/с- мегабіт в секунду;

- Гбіт/с - гігабіт на секунду.

ПРИМІТКА. 1 байт дорівнює 8 бітам і позначається як «байт». 1 Мбайт/с приблизно дорівнює 8 Мбіт/с.

На даному рисунку пропускна здатність мережі порівнюється з автотрасою. У цьому прикладі дані представлені автомобілями та вантажівками. Кількість смуг автотраси − це кількість автомобілів, які можуть проходити по трасі в один і той же час. Траса з вісьмома смугами може пропустити в чотири рази більше автомобілів, ніж двосмугова.

Тривалість часу, що витрачається на передачу даних від джерела в пункт призначення, називається затримкою. На шляху автомобіля по місту зустрічаються червоні сигнали світлофора або об'їзди. Передача даних сповільнюється залежно від мережних пристроїв і довжини кабелів. Мережні пристрої збільшують затримку за рахунок оброблення та пересилання даних. У процесі пошуку в Інтернеті або завантаження файлу затримка, як правило, не викликає яких-небудь проблем. Застосунки, для яких важлива швидкодія, наприклад для телефонних викликів через Інтернет, програм із застосуванням відео і комп’ютерних ігр, можуть сильно страждати від затримок.

- Адресація

Набір або стек протоколів TCP/IP визначає правила, якими комп'ютери повинні слідувати під час встановлення зв'язку між ними через Інтернет. TCP − це основний протокол Інтернету, що забезпечує надійну доставку даних. Протокол IP надає структуру адресації, що контролює доставку даних з вихідного комп'ютера на комп'ютер призначення.

IP-адреса − це число, яке використовується для ідентифікації пристрою в мережі. Щоб зв'язуватися з іншими пристроями, кожен пристрій в мережі повинен мати унікальну IP-адресу. Як було зазначено вище, вузол − це пристрій, що відправляє й отримує інформацію з мережі. Мережні пристрої переміщують дані по мережі.

Як правило, відбитки пальців людини не змінюються, отже, це дозволяє ідентифікувати людей. Поштова адреса людини може змінитися, оскільки залежить від її місця проживання або від того, де вона забирає пошту. Ця адреса може змінитися. На вузлі MAC-адреса присвоєна мережній інтерфейсній платі, і відома як фізична адреса. Фізична адреса залишається незмінною незалежно від місця розташування вузла в мережі, як відбитки пальців людини залишаються постійними незалежно від того, де він знаходиться. MAC-адреси складаються із 6 груп по дві шістнадцяткові цифри, розділених дефісом (-) або двокрапкою (, наприклад 00-26-6C-FC-D5-AE. Шістнадцяткові цифри визначаються як значення з діапазону чисел від 0 до 9 і букв від A до F.

IP-адреса схожа на поштову адресу людини. Вона називається логічною адресою, оскільки присвоюється логічно, залежно від місця розташування вузла. IP-адреса, або мережна адреса, заснована на характеристиках локальної мережі та присвоюється кожному вузлу мережним адміністратором. Цей процес схожий на призначення адреси вулиці на підставі логічного опису міста чи селища і його околиць.

IPv4 і IPv6

На початку 90-х років виникло занепокоєння з приводу нестачі мережних адрес IPv4, у результаті чого інженерна група з розвитку Інтернету розпочала пошук заміни. Це призвело до розробки рішення, яке зараз відоме як IPv6. У даний час адреси IPv6 використовуються паралельно з адресами IPv4 і вже починають їх витісняти.

Адреса IPv4 складається з 32 бітів з можливим розміром адресного простору 2^32. У десятковому позначенні це становить приблизно 4 млрд. Адреса IPv6 складається зі 128 біт з можливим розміром адресного простору 2^128. У десятковому позначенні це становить приблизно 3 і 38 нулів. Із введенням IPv6 кількість адрес на одну людину склало приблизно 10^30. Якщо розмір адресного простору IPv4 уявити у вигляді скляної кульки, то розмір адресного простору IPv6 можна зобразити у вигляді сфери діаметром приблизно з планету Сатурн.

- Протоколи

Протокол являє собою набір правил. Протоколи Інтернету − це набори правил, що регулюють обмін даними всередині комп'ютера і між комп'ютерами в мережі. Специфікації протоколу визначають формат повідомлень, що беруть участь в обміні. Під час відправлення листа поштою також використовується протокол. Частина протоколу визначає, де на конверті слід писати адресу одержувача. Якщо адреса одержувача написана не там де треба, лист не буде доставлено.

Для надійної доставки пакетів важливі терміни. Згідно з протоколами повідомлення повинні надходити протягом певних проміжків часу, щоб комп'ютерам не доводилося невизначений період часу чекати повідомлення, які могли бути втрачені. Під час передачі даних системи використовують один або кілька таймерів. Протоколи також ініціюють додаткові дії, якщо виконання цього завдання потребує часу, ніж визначено правилами.

Основні функції протоколів:

- ідентифікація та обробка помилок;

- стиснення даних;

- визначення порядку поділу даних і формування пакетів;

- призначення адрес пакетам даних;

- визначення порядку оголошення відправлення та отримання пакетів даних.

Пристрої та комп'ютери, підключені до Інтернету, використовують стек протоколів TCP/IP для обміну даними один з одним. Інформація найчастіше передається за допомогою двох протоколів − TCP і UDP, як показано на рисунку.

Під час проектування мережі необхідно визначити протоколи, які будуть використовуватися. Окремі з них є закритими і працюють тільки на конкретному обладнанні, а деякі відповідають відкритим стандартам і тому працюють на різному обладнанні.

5. Фізичні компоненти мережі

Для підтримки оперативної доставки мільйонів повідомлень, якими обмінюються люди по всьому світу, ми покладаємося на мережу Інтернет. Стандартизація різних елементів мережі забезпечує сумісність обладнання і пристроїв, вироблених різними компаніями. Важливо, щоб інженери з ІТ були знайомі з призначенням та функціями різних видів мережного обладнання, що використовується для підтримки персональних і бізнес-операцій.

Модем − це електронний пристрій, що забезпечує підключення до Інтернету через постачальника послуг доступу (провайдера). Модем перетворює цифрові дані в аналогові сигнали і передає їх по телефонній лінії. Оскільки аналогові сигнали змінюються поступово і безперервно, їх можна зобразити у вигляді хвиль. У даній системі цифрові сигнали подані у вигляді двійкових бітів. Для передачі телефонними лініями цифрові сигнали повинні бути перетворені в коливальні. Приймальний модем знову перетворює їх в біти, що дозволяє приймальному комп'ютеру обробляти отримані дані.

Модем на стороні, що приймає, виконує повторне перетворення аналогових сигналів у цифрові дані, які можуть інтерпретуватися комп'ютером. Процес перетворення аналогових сигналів у цифрові дані й назад називається модуляцією/демодуляцією. Точність передачі даних за допомогою модему значно збільшилася з розробкою протоколів виявлення та виправлення помилок, які дозволили знизити або усунути шум і перешкоди на телефонних лініях.

Вбудований модем вставляється у гніздо розширення на системній платі. Зовнішні модеми підключаються до комп'ютера через послідовні порти і USB. Для правильної роботи модему необхідно встановити програмні драйвери і налаштувати порти підключення.

Технологія, що дозволяє комп'ютерам використовувати телефонну мережу загального користування для обміну даними, називається організацією мережі комутованими лініями (Dialup Networking, DUN). Модеми обмінюються даними між собою за допомогою звукових аудіосигналів. Це означає, що модеми можуть дублювати набір телефонного номера. На основі DUN був розроблений протокол PPP. Протокол PPP забезпечує просте підключення між двома комп'ютерами за допомогою телефонної лінії.

Для розширення та підвищення ефективності передачі даних між пристроями в порівнянні з простими одноранговими мережами проектувальники мереж використовують спеціалізовані мережні пристрої, такі як концентратори, мости і комутатори, маршрутизатори і бездротові точки доступу.

Концентратори

Концентратори, зображені на рисунку 1, розширюють охоплення мережі шляхом прийняття даних на порту, їх подальшої перебудови і відправлення на всі інші порти. Концентратор також може виконувати функції повторювача. Тобто розширює зону охоплення мережі, перебудовуючи сигнал, що дозволяє подолати негативні наслідки зниження якості даних у міру віддалення від джерела. Концентратор також можна підключати до іншого мережного пристрою, наприклад, до комутатора або маршрутизатора, який у свою чергу підключений до інших сегментів мережі.

Сьогодні концентратори використовуються рідше, оскільки комутатори є більш ефективними і менш дорогими. Концентратори не виконують сегментацію мережного трафіку, отже, скорочують кількість пропускної здатності, доступної для всіх підключених до них пристроїв. Крім того, оскільки концентратори не можуть фільтрувати дані, великі обсяги непотрібного мережного трафіку постійно переміщаються між усіма підключеними до них пристроями.

Мости і комутатори

Перед передачею по мережі файли розбиваються на невеликі фрагменти даних, які називаються пакетами. Цей процес дозволяє виконувати перевірку на наявність помилок, а також спрощує повторну передачу у випадку втрати або пошкодження пакета. Перед передачею додається додаткова інформація, що вставляється на початок і кінець пакетів. Пакет разом з інформацією про адреси називається кадром.

Локальні мережі часто поділяються на сектори, або сегменти, подібно до того, як компанія має відділи або школа − класи. Межі сегментів можна визначити за допомогою моста. Міст виконує фільтрацію мережного трафіку між сегментами локальної мережі. Мости фіксують всі пристрої в кожному сегменті, до якого підключений міст. Під час отримання кадру міст перевіряє адресу призначення і визначає, чи слід передати кадр в інший сегмент, чи проігнорувати його. Міст також допомагає підвищити ефективність потоку даних, обмежуючи кадр рамками сегмента, до якого він належить.

Комутатори, показані на рисунку, іноді називають багатопортовими мостами. Типовий міст має два порти, підключені до двох сегментів однієї мережі. Комутатор має кілька портів залежно від того, скільки мережних сегментів потрібно підключити. Комутатор є більш складним пристроєм порівнянно з мостом.

У сучасних мережах комутатори замінили собою концентратори, ставши центральною точкою підключень. Як і під час використання концентратора, швидкість комутатора визначає максимальну швидкість мережі. Однак комутатори здійснюють фільтрацію і сегментацію мережного трафіку, відправляючи дані тільки на певний пристрій. Такий підхід забезпечує підвищення пропускної здатності, виділеної для кожного пристрою в мережі.

Комутатори підтримують таблицю комутації. Вона містить список усіх MAC-адрес мережі, а також список портів комутації, які можна використовувати для доступу до пристрою з певного MAC-адреса. Таблиця комутації виконує запис MAC-адрес, перевіряючи MAC-адресу кожного, хто входить до кадру, а також порт, на який надходить кадр. Після цього комутатор створює таблицю комутації, в якій MAC-адреси зіставляються з вихідними портами. Під час отримання кадру, призначеного для певної MAC-адреси, комутатор за допомогою таблиці комутації визначає, який порт слід використовувати для доступу до цієї MAC-адреси. Кадр пересилається з порту за місцем призначення. Відправка кадрів тільки з одного порту безпосередньо в пункт призначення дозволяє уникнути впливу на інші порти.

Укладаючи договір з постачальником послуг доступу до Інтернету, визначте, який тип обладнання доступний, щоб вибрати найбільш відповідний пристрій. Постачальник послуг доступу до Інтернету (ISP) − це компанія, що надає послуги Інтернету окремим користувачам і організаціям. Постачальник послуг доступу до Інтернету, як правило, надає підключення до Інтернету облікових записів електронної пошти та веб-сторінок за щомісячну плату. Окремі постачальники послуг доступу до Інтернету здають обладнання в оренду на щомісячній основі. Такий варіант може бути більш привабливим, ніж купівля обладнання, оскільки постачальники послуг доступу до Інтернету забезпечують підтримку обладнання в разі збою, змін або технологічних оновлень. Обладнання, яке можна використовувати для підключення до постачальника послуг доступу до Інтернету, подано на рисунку.

Бездротові точки доступу

Точки бездротового доступу надають доступ до мережі для бездротових пристроїв, таких як ноутбуки і планшетні ПК. Бездротові точки доступу використовують радіохвилі для зв'язку з бездротовими мережними платами у пристроях та з іншими бездротовими точками доступу. Бездротова точка доступу має обмежену зону охоплення. Однак для забезпечення адекватної зони покриття великомасштабних бездротових мереж потрібно кілька точок доступу. Бездротова точка доступу надає тільки підключення до мережі, в той час як із бездротовим маршрутизатором можна мати додаткові можливості, наприклад призначення IP-адреси.

Маршрутизатори

Маршрутизатори забезпечують взаємне підключення мереж. Комутатори використовують MAC-адреси для пересилання кадрів у рамках однієї мережі. Маршрутизатори використовують IP-адреси для пересилання пакетів до інших мереж. Маршрутизатором може бути комп'ютер зі спеціальним мережним ПЗ або пристрій, зібраний виробником обладнання.

У корпоративній мережі один порт маршрутизатора використовується для підключення до мережі WAN, а решта − використовуються для підключення до корпоративних мереж LAN. Маршрутизатор виконує функції шлюзу або виходу для мережі LAN.

Багатофункціональні пристрої

Багатофункціональні пристрої − це мережні пристрої, що виконують кілька функцій. Зручніше купити і налаштувати один пристрій, який буде відповідати всім потребам, ніж купувати окремий пристрій для кожної функції. Це доцільно для домашніх користувачів. У домашніх мережах маршрутизатор підключає комп'ютери і мережні пристрої до Інтернету. Маршрутизатор виконує функції домашнього шлюзу і комутатора. Бездротовий маршрутизатор виконує функції домашнього шлюзу, бездротової точки доступу і комутатора. Багатофункціональні пристрої можуть також надавати функції модему.

Шрифти

Розмір шрифта

Колір тексту

Колір тла

Кернінг шрифтів

Видимість картинок

Інтервал між літерами

Висота рядка

Виділити посилання

Вирівнювання тексту

Ширина абзацу