Тема 2. Цифрова безпека бізнесу та кібер ризики підприємств в умовах цифрової економіки

DDOS-атаки та MITM

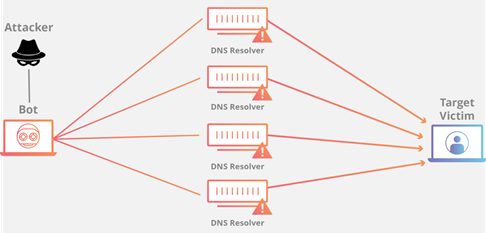

DDOS-АТАКИ

DDoS-атаки відбуваються, коли зловмисник направляють великий обсяг трафіку до системи або сервера, змушуючи його зупинити або призупинити роботу.

Що робити?

Для захисту від атак типу «відмова в обслуговуванні» важливо переконатися, що ви використовуєте хмарні веб-сервери, здатні поглинати надмірний трафік, регулярно проводите тести безпеки, оновлюєте програмні продукти і пропускну здатність, а також працюєте з постачальниками інтернет-послуг або користуєтесь безпечними аутсорсинговими рішеннями щодо пом’якшення таких атак.

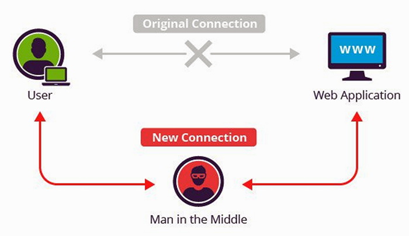

АТАКА «ЛЮДИНА ПОСЕРЕДИНІ» (MITM)

Такі атаки відбуваються, коли зловмисник перехоплює і змінює електронні повідомлення. Прикладом може служити підроблена точка доступу Wi-Fi, яка виглядає і працює як справжня, але при цьому перехоплює вашу інформацію. У зв’язку зі зростаючою тенденцією віддаленої роботи і цифрових комунікацій для компаній стає все більш важливим використовувати наскрізне шифрування засобів обміну повідомленнями та відеоконференцій.

Типи атак «людина посередині»:

- Фальшиві точки доступу –

це точки бездротового доступу, які були встановлені в захищеній мережі без

відома адміністратора локальної мережі. Вони використовуються для приєднання

комп’ютерів, що налаштовані на автоматичне підключення до Wi-Fi. Фактично

комп’ютер «вважає», що підключений до легітимної мережі, а насправді це точка

доступу, яка належить шахраям. Такій підхід дозволяє їм контролюють трафік та

викрадати конфіденційну інформацію.

- Address resolution

spoofing – різновид мережевої атаки, що застосовується в мережах з

використанням протоколу ARP. Атака основана на можливості створення «фальшивого

об’єкта обчислювальної системи». Оскільки протокол ARP містить вразливості,

злошкідливий вузол в локальній мережі може оголосити себе легітимним вузлом

(наприклад, маршрутизатором), і надалі активно перехоплювати мережевий трафік.

- mDNS spoofing – одна з

форм зламу комп’ютерних мереж. Ось як це працює: клієнт з підтримкою протоколу

mDNS (Multicast DNS) виконує запит mDNS на групову адресу (в локальній мережі).

Усі клієнти, які прослуховують цю адресу, у відповідь повідомляють їхні імена.

Але якщо в мережі є два клієнти з однаковим ім’ям, то «виграє» той, який першим

повідомить своє ім’я. Наприклад, якщо ви хочете надрукувати текст через

текстовий редактор, шукаючи вузол printer.local, то зловмисники можуть легко

відправити відповідь на цей запит DNS з підробленою відповіддю, яка накаже

шукати принтер за іншою IP-адресою. Таким чином, кіберзлочинці отримують

можливість перехопити інформацію.

- DNS spoofing зазвичай

використовуються для того, щоб змусити інтернет-користувачів підключатися до

фальшивих веб-сайтів, створених таким чином, щоб вони виглядали як справжні.

Цей метод є загальноприйнятим у випадках онлайн-фроду та інших атак, пов’язаних

з викраденням облікового запису.

Що робити?

Захист від атак типу MITM вимагає кількох дій, кожна з них має важливе значення.

1. Не дозволяйте комп’ютерам або мобільним пристроям

автоматично підключатися до Wi-Fi-мереж, переконайтеся, що вони

підключаються тільки до відомих та перевірених мереж Wi-Fi.

2. Переконайтеся, що всі точки доступу, які ви

контролюєте, захищені та зашифровані. Зловмисники, які покладаються на

фізичну близькість для проведення атак MITM, повинні бути ізольовані від вашої

мережі за допомогою надійних засобів безпеки.

3. Якщо ви підключаєтеся до невідомої або

загальнодоступної мережі Wi-Fi, обов’язково використовуйте VPN-канал для

захисту вашого трафіку.

4. Ніколи не надсилайте конфіденційну інформацію на

веб-сайт, який не використовує захищений протокол HTTPS (URL-адреса

сайту починається з https: //).

5. Додайте другий спосіб автентифікації до

всіх облікових записів, які підтримують таку технологію.

6. Будьте обережні щодо будь-яких електронних

листів, в яких вам пропонується перейти по веб-посиланню на інший сайт.

Якщо ви не впевнені в легальності електронного листа, перейдіть до відповідного

веб-сайту вручну, не використовуючи посилання, що надійшло до електронної пошти.

Також можна спробувати зв’язатися з організацією, якій належить цей сайт, щоб

дізнатись, наскільки легітимним був отриманий електронний лист.

7. Переконайтеся, що операційна система на

комп’ютерах своєчасно оновлюється, щоб запобігти нападам MITM, які використовують

вразливості ОС.

8. Встановіть найновішу антивірусну програму

та переконайтесь, що вона налаштована на регулярну перевірку комп’ютера.

Шрифти

Розмір шрифта

Колір тексту

Колір тла

Кернінг шрифтів

Видимість картинок

Інтервал між літерами

Висота рядка

Виділити посилання

Вирівнювання тексту

Ширина абзацу