Анонімність та захист ІТ-інфраструктури

14. Витоки та розповсюдження деанонімізуючих даних

Існує чимало методів розкриття відомостей про користувача (ідентифікувати користувача в

Інтернет) із відкритих джерел. Варто поділяти інформацію про користувача в мережі на дві категорії: те, що

він залишає сам, і те, що про нього без попередження повідомляє програмне забезпечення. В останньому

випадку ситуація також неоднозначна – передавання даних може відбуватись як документована функція

програми, а може бути результатом експлуатації наявних в цьому програмному забезпеченні вразливостей з

метою повного доступу до комп’ютера.

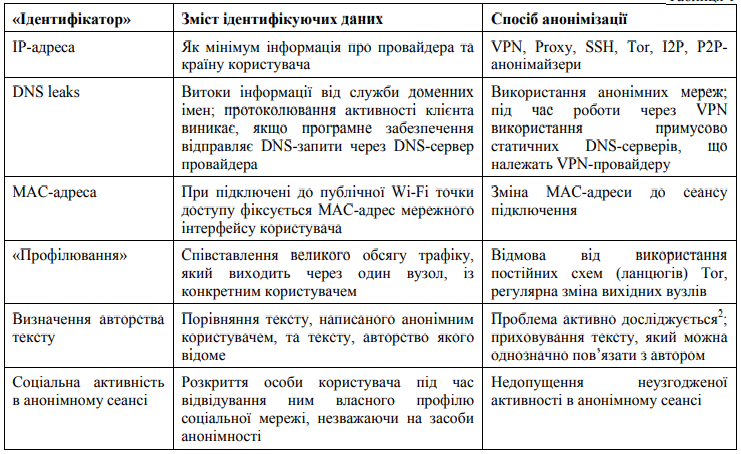

Ідентифікаційну інформацію, яку користувач «залишає» про себе під час роботи в мережі Інтернет], і пропозиції щодо запобігання витокам даних представлено у вигляді таблиці 1.

Таблиця 1

Окремої уваги заслуговує факт одночасного підключення комп’ютера до мережі по анонімному і

відкритому каналах. До прикладу, в такому випадку внаслідок розриву інтернет-з’єднання станеться розрив

обох з’єднань клієнта з одним і тим самим ресурсом. За цим фактом серверу нескладно буде обчислити і

співставити два одночасно завершених з’єднання до ресурсу по анонімному і відкритому каналах. Таку

ситуацію можна вважати деанонімізуючою інформацією й для забезпечення анонімності варто не

допускати.

Ще одним випадком деанонімізації користувача є передавання програмним забезпеченням, зокрема оглядачами (браузерами), різного роду даних, що зазвичай передбачено специфікацією до програмного продукту. Це обумовлено закладеного у проект програм врахування нормальної і ефективної роботи в складних мережних умовах – обходу блокуючих між мережевих екранів, проксі-серверів тощо.

Типовий оглядач містить наступні функціональні компоненти і технологічні категорії:

- cookies – це текстові файли з деякими даними, що їх зберігають прикладні програми для різних задач, наприклад, аутентифікації. Розкриття анонімного клієнта настає, якщо він спочатку відвідав ресурс через відкритий сеанс, браузер зберіг cookies, а потім користувач з’єднався через анонімний сеанс. В результаті серверу доступно співставлення cookies і, як наслідок, деанонімізація клієнта;

- Flash, Java – плагіни, що ґрунтуються на цих технологіях, завантажуються від імені користувача як окреме програмне забезпечення та можуть працювати в обхід проксі, зберігати свої cookies й інші налаштування; - відбиток (fingerprint) браузера – оглядач представляє серверу десятки категорій даних, що дає змогу сформувати унікальний цифровий відбиток браузера, за яким його можна ідентифікувати серед багатьох інших навіть в анонімному сеансі (найчастіше застосовується з метою цільової реклами);

- скріпти JavaScript – код, що виконується на стороні клієнта, здатен накопичувати для сервера ідентифікуючу інформацію, а також, за умови вразливості цільового для користувача ресурсу, створює умови для проведення успішних атак на інформаційний ресурс;

- http-referrer – з допомогою цього http-заголовку цільовий для користувач веб-сайт може визначити, ким було сформовано трафік.

Шрифти

Розмір шрифта

Колір тексту

Колір тла

Кернінг шрифтів

Видимість картинок

Інтервал між літерами

Висота рядка

Виділити посилання

Вирівнювання тексту

Ширина абзацу